Nextcloud ist eine umfangreiche Lösung, die sich mit Addons vielfältig einsetzen lässt. Bereits die Grundeinstellungen sind allerdings umfangreich und einige Sicherheitsmaßnahmen sollte man vornehmen. Die Möglichkeiten hängen von der Art der Installation ab.

Linux bietet in einer vernetzten Welt keinen Komfort – wohl aber verschiedene Werkzeuge um einen hohen Grad an Vernetzung zu erreichen. In der Serie „Cloud unter Kontrolle“ wird genau diese Vernetzung Thema sein. Das Ziel ist eine Lösung, die in etwa dem umfassenden Angebot entspricht, wie es Apple mit den iCloud-Diensten oder Google mit seinen Lösungen bietet. Allerdings unter Kontrolle des Nutzers.

Die Einrichtung geschieht unabhängig davon, ob die Installation auf einem Home-Server, NAS oder Webspace erfolgt. Lediglich die Möglichkeiten einen PHP Cache einzurichten oder andere administrative Maßnahmen sind auf einem Webspace ein wenig eingeschränkt.

Addons

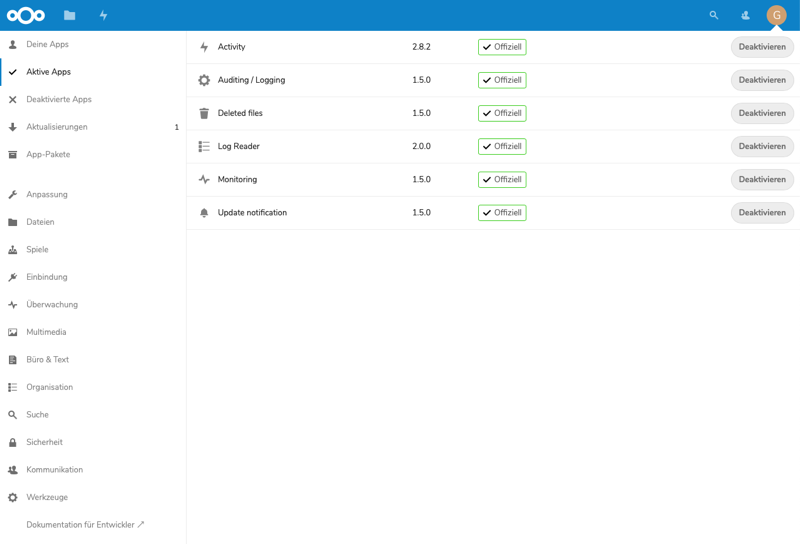

Nextcloud richtet standardmäßig eine Vielzahl an Addons ein. Jedes Addon ist ein potenzielles Sicherheitsrisiko weshalb ein Einsatz ohne überflüssige Addins ratsam ist. In einem ersten Schritt sollte man daher alles was man nicht braucht deaktivieren oder gleich deinstallieren.

Übrig bleiben dann einige wichtige Erweiterungen.

Hier sei aber der Hinweis erlaubt, dass einige dieser Addons durch die Protokolle einen Eingriff in die Privatsphäre der Anwender ermöglicht. Im vorliegenden Beispiel gehe ich aber davon aus, dass die Nextcloud-Instanz nur ein Anwender nutzt und dies daher kein Problem darstellt.

Nextcloud unterscheidet zwischen offiziellen Apps und solchen von Drittanbietern. Die Standardinstallation enthält im Idealfall nur offizielle Apps, da die Sicherheit und Qualität hier gewährleistet sind.

Zwei-Faktor-Authentizifierung

Wenn die Nextcloud-Instanz öffentlich erreichbar ist – sei es durch eine Installation auf einem Webspace oder Portweiterleitung des Routers (siehe: Externer Zugriff auf den Server) – sollte der Account mittels einer Zwei Faktor Authentifizierung abgesichert werden. Dazu installiert man ein passendes offizielles Addon. Sofern man keinen YubiKey nutzt ist dies meist „Two Factor TOTP Provider„

Die anschließende Einrichtung geschieht in den Einstellungen im Persönlichen Bereich unter Sicherheit. In einem ersten Schritt generiert man Backup-Codes, die an einem sicheren Ort zu speichern sind. Anschließend aktiviert man das Addon, was mittels Kennwort legitimiert werden muss. Grundsätzlich kann jede 2FA-Apps verwendet werden, entweder per QR-Code oder per TOTP-Token. Die erfolgreiche Einrichtung bestätigt man anschließend die die Eingabe des generierten sechsstelligen TOTP-Schlüssels.

Bei einer Anmeldung fragt die Nextcloud-Instanz nach Benutzername und Kennwort in einem zweiten Schritt den TOTP-Schlüssel ab.

Ist das Endgerät gerade nicht zur Hand kann man wahlweise auch einen der generieren Backup-Code nutzen.

Sonstiges

In den Einstellungen lässt sich optional natürlich noch das Profil vervollständigen. Zudem kann man Die Cron-Art bestimmen und Uploadgrößen festlegen. Was und ob man hier Änderungen vornehmen möchte und kann liegt ganz erheblich an der Installationsart. Grundsätzlich ist insbesondere bei größeren Installationen natürlich ein richtiger Cronjob zu befürworten.

Einleitungs- und Beitragsbild von Mudassar Iqbal via pixabay