Laufende Angriffe auf SKS-Keyserver offenbaren schonungslos wie kaputt dieser zentrale Teil der PGP-Infrastruktur ist. Ein neuer Keyserver mit Verifizierungsfunktion soll abhilfe schaffen, verabschiedet sich aber vom Web of Trust. Nach vielen negativen Meldungen erleben wir gerade die letzten Zuckungen eines sterbenden Konzept. Zum Glück gibt es Alternativen.

Die zentralen Schlüsselserver gehörten mal zum Grundprinzip von PGP. Die zu Grunde liegende Idee war, dass jeder seinen öffentlichen Schlüssel hochladen und anderen zur Verfügung stellen kann. Die Keyserver waren miteinander vernetzt weshalb die Schlüssel sich auf die verschiedenen Keyserver verteilten. Die Echtheit des öffentlichen Schlüssels überprüfte man nie. Das hatte System, da man mittels des so genannten Web of Trust die Echtheit verifizieren sollte. Jeder konnte und sollte ihm bekannte Schlüssel signieren und damit die Echtheit bestätigen. Ein Konzept, das ganz offensichtlich aus den Kindertagen des Internets mit ein paar hundert Anwender stammte und nie wirklich funktioniert hat. Wie angreifbar dieses Konzept ist war seit längerem hinreichend bekannt.

Wie immer bei diesen uralten, nicht zentralisierten Protokollen, ist die Gemeinschaft unfähig zur Reform. Wir erleben das gleiche Problem bei XMPP und anderen Protokollen, wo man so lange am kaputten Kern rumpatcht bis es zig Inkompatibilitäten gibt und man nur noch in einer speziellen Server- und Clientversionskombination interagieren kann. Gepaart mit einer ordentlichen Portion Überheblichkeit, denn wer Kritik übt, hat einfach das System nicht verstanden. Bei EFAIL konnte man zuletzt diese Abwehrkommunikation beobachten (siehe: Kommentar: EFAIL – Nebelkerzen und was ist eigentliche eine Lücke?). Das wiederholt sich nun mit hoher Wahrscheinlichkeit.

Erste Ansätze kann man bereits beobachten. Einige OpenPGP-Entwickler raten davon ab die SKS-Keyserver weiter zu nutzen. Stattdessen soll man auf einen neuen Keyserver wechseln, der sich zwar durch eine Verifikation der E-Mail Adressen auszeichnet, aber nebenbei faktisch das Web of Trust abschafft. Durch die Dezentralisierung des Protokolls dauert es aber viel zu lange bis diese Entwicklungen beim Anwender ankommen. Alle Implementierungen müssen schließlich die voreingestellten Keyserver auswechseln. Selbst wenn die Entwickler das wirklich machen (was noch nicht gesichert ist) dauert es Jahre bis das alle Anwender erreicht – sofern diese überhaupt noch ihre Clients aktualisieren bzw. überhaupt noch aktiv gepflegte Programme nutzen.

Das Prinzip E-Mail Verschlüsselung mittels OpenPGP ist einfach am Ende. Ebenso wie die Verschlüsselung der E-Mail allgemein (siehe: Die E-Mail wird niemals sicher sein!). PGP ist in fast keinem E-Mail Programm mit nennenswerter Verbreitung implementiert – nicht mal im Vorzeige-Open-Source-Projekt Thunderbird. Man muss immer mehr oder minder umständlich mit Addons agieren. Es gibt zig ungelöste Probleme. Neben EFAIL kann man Signaturen optisch imitieren und die nachträglich zur Vereinfachung hinzugefügten Änderungen haben – siehe XMPP – es auch nicht besser gemacht. Würde die Community hier ähnlich strenge Kriterien anlegen wie sonst an die proprietären Marktführer, OpenPGP wäre schon lange erledigt. Scheinbar genießen diese uralten Protokolle aber einen gewissen Anciennitätsbonus.

OpenPGP hat immer noch seine Stärken. Insbesondere zur privaten Verschlüsselung auf Dateibasis oder auch zum verteilen von schützenswerten Dateien in einem kleinen Kreis ohne ein Passwort weiter geben zu müssen. Auch bei der Signierung von Paketen im Linux-Bereich ist es nach wie vor unverzichtbar.

Zur Verschlüsselung von E-Mail Nachrichten ist es aber endgültig gestorben – so es denn jemals gelebt hat. Außerhalb der Open Source-Gemeinde nutzt das sowieso niemand, da die meisten Firmen – so sie denn überhaupt ihre E-Mails absichern – auf S/MIME gesetzt haben.

Die gute Nachricht lautet: Es ist vollkommen egal. E-Mails haben das Sicherheitsniveau von Postkarten und das haben mittlerweile sehr viele Menschen begriffen. Niemand teilt sensible private Informationen noch per E-Mail, schon alleine weil die private E-Mail-Nutzung massiv rückläufig sind. Moderne Messenger haben ein viel höheres Sicherheitsniveau, selbst für WhatsApp gilt das (siehe auch: Sichere Messenger – Verschlüsselung und Metadaten).

Bilder:

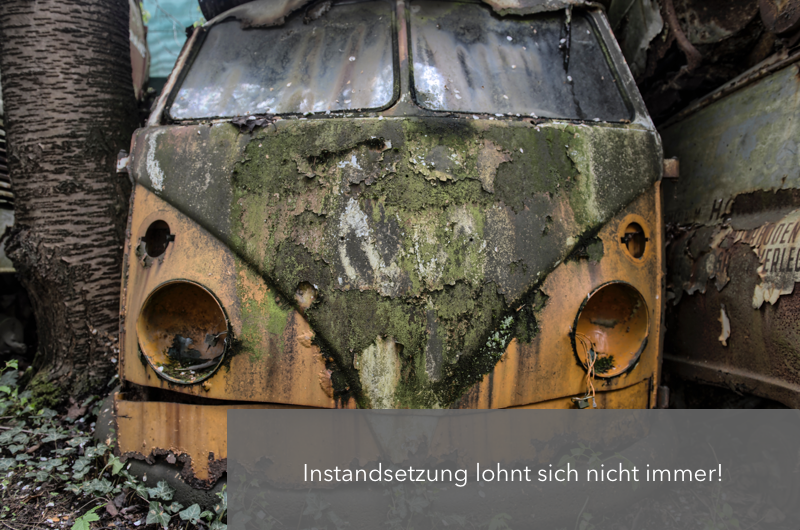

Einleitungs- und Beitragsbild von ribkhan via pixaybay | Ampelchaos von Greg Montani via Pixabay | VW Bus von v2osk via Unsplash