Ubuntu ist die am weitesten verbreitete Linux-Distribution. Das gilt für die offiziellen Varianten, aber umso mehr, wenn man sich vergegenwärtigt, dass der Ubuntu-Unterbau die Basis für Distributionen wie Linux Mint, Pop!_OS oder elementary OS bildet. Wie ist es eigentlich um die Sicherheit bei Ubuntu bestellt?

Achtung: Wer keine Kritik an Debian verträgt oder jeden Vergleich von Debian mit irgendetwas anderem als Sakrileg empfindet, bitte hier gleich aufhören zu lesen.

Einordnung

Diese Frage bzw. dieser Vorwurf erreicht mich immer wieder, da ich einerseits die Situation bei Debian sehr kritisch beurteilt habe, aber andererseits immer mal wieder erzähle, dass ich Ubuntu nutze. (Kleiner Hinweis übrigens an die Alles-Hasser in den Kommentarspalten: Ich bin kein „Ubuntu-Fanboy“, wenn ich „Fan“ irgendeiner Distribution bin, dann sicher von openSUSE. Aber um das herauszufinden, müsste man ja tatsächlich diesen Blog lesen…). Zurück zu Debian vs. Ubuntu: Tatsächlich messe ich hier mit zweierlei Maß!

Der Grund dafür ist leicht zu erklären. Wenn mich irgendetwas besonders abstößt oder auch einfach nur provoziert, dann Selbstgerechtigkeit. Debian wird von seinen Anhängern immer besondere Sicherheit zugeschrieben (siehe z. B. der eigene Abschnitt bei Wikipedia) und unter jedem Debian-Artikel taucht irgendeiner auf, der sagt, dass man genau wegen der Stabilität und Sicherheit Debian verwenden muss. Im Gegensatz dazu weiß jeder, dass Ubuntu abseits von main Probleme mit der Qualität hat. Niemand in der Ubuntu Community würde das Gegenteil behaupten und der potenziell faulige Zustand der dortigen Software wird Neulingen bei jeder Gelegenheit erzählt. Ein Artikel über die Probleme bei Ubuntu universe ist also eigentlich völlig überflüssig, weil ich darüber schreiben würde, was sowieso jeder weiß (bzw. habe ich auch schon).

Kurzum: Wer eine sichere Distribution sucht, greift sowieso nicht zu Ubuntu, sondern zu RHEL oder einem freien Klon oder Fedora, wenn man es aktueller mag. Alternativ gibt es noch openSUSE Leap bzw. SUSE Linux Enterpise bei Bedarf für einen offiziellen Supportvertrag. Hier ist dann meiner Meinung nach auch schon Ende bei den Linux-Distributionen, die ich bezüglich Sicherheit besonders empfehlen würde, wenn man von Spezialdistributionen wie Qubes etc. absieht.

Wie groß ist das Problem der eigenen Installation

Die spannende Frage ist aber, wie groß das Problem bei Ubuntu wirklich ist und ob ein normaler Desktop-Nutzer wirklich eine besonders sichere Distribution benötigt. Dazu muss man ein wenig tiefer in das jeweilige System schauen. Im konkreten Fall gehe ich von Kubuntu-Installationen aus, wie ich sie normalerweise aufsetze. Den Sicherheitsstatus kann mit folgendem Befehl abfragen.

$ ubuntu-security-statusDas Ergebnis hängt dann vom jeweiligen Setup aber und kann z. B. wie folgt aussehen:

2004 packages installed, of which:

1159 receive package updates with LTS until 4/2027

3 packages are from third parties

2 packages are no longer available for download

Packages from third parties are not provided by the official Ubuntu

archive, for example packages from Personal Package Archives in

Launchpad.

For more information on the packages, run 'ubuntu-security-status

--thirdparty'.

Packages that are not available for download may be left over from a

previous release of Ubuntu, may have been installed directly from a

.deb file, or are from a source which has been disabled.

For more information on the packages, run 'ubuntu-security-status

--unavailable'.

This machine is not attached to an Ubuntu Advantage subscription.

See https://ubuntu.com/advantage

Code-Sprache: PHP (php)Das bedeutet, 1159 Pakete entstammen main und erhalten Sicherheitsupdates von Canonical. Das ist das, was ich als Betriebssystem-Basis bezeichne. 840 Pakete kommen aus multiverse oder universe und haben keinen garantierten Sicherheitsstatus.

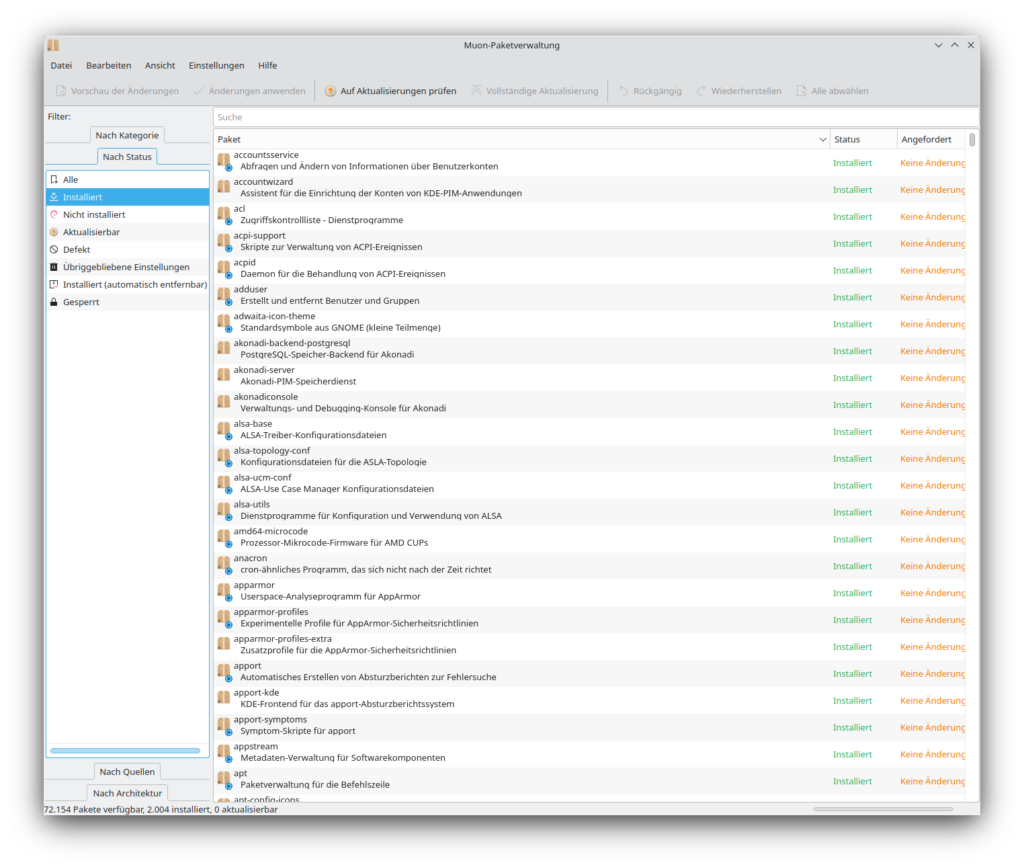

Was das genau ist, kann sehr einsteigerfreundlich bei Muon (oder Synaptic bei GTK-Oberfläche) eingesehen werden.

Kein offizieller Support – Katastrophe?

Alle Pakete mit dem blauen Kreis haben offiziellen Supportstatus. Pakete ohne entsprechendes Symbol eben nicht. Auf einem Kubuntu-System wird der überwiegende Teil davon zum KDE-Softwarestack gehören. Das ist aus mehreren Gründen nicht kritisch:

Die Kubuntu-Entwicker pflegen die Software und bringen Updates raus. Sie reichen auch Updates von KDE weiter (bei der letzten LTS wurde z. B. KDE Plasma von der Releaseversion 5.18.4 auf 5.18.8 angehoben). Um den Vergleich mit Debian wieder zu bemühen: Dort passiert das nicht und wer den KDE-Stack nach dem zumindest halben Weggang von Norbert Preining pflegt, kann ich nicht sagen. Trotzdem behauptet Debian, dass sie KDE Software umfänglich unterstützen, während Ubuntu das hier nicht tut. So viel zum Ehrlichmachen, was ich oben angesprochen habe.

Unabhängig von dem Aspekt sind Sicherheitslücken bei KDE eher selten. Das liegt nicht zuletzt an der Art, wie freie Software aufgebaut ist. Dazu kann man einfach mal das Packprogramm Ark nehmen. Sicherheitslücken treten eher selten in der Oberfläche auf, sondern betreffen meist die Kompressionsprogramme. Ark hat keinen offiziellen Sicherheitsstatus, zip, unzip, bzip etc. schon. Das kann man auf viele andere Bereiche übertragen. Akonadi hat selten Sicherheitslücken, die PostgreSQL-Datenbank im Hintergrund dagegen häufiger.

Nicht alles in universe ist zudem gleichermaßen problematisch, sondern sehr abhängig davon, wo sich Freiwillige engagieren. VirtualBox in Ubuntu bekommt z. B. sehr regelmäßig Updates durch zwei Debian-Maintainer. Ironie am Rande: In Debian ist VirtualBox rausgeflogen, weil dort keine Updates verteilt werden dürfen, die Versionsnummern anheben, selbst wenn es wirklich nur Wartungsupdates sind, wie bei VirtualBox.

Problematische Bereiche

Also gibt es keine Probleme? Leider doch:

Der komplette Multimedia-Stack hat keinen offiziellen Supportstatus und der Zustand der Codecs ist bekanntermaßen schlecht. Das ist kein exklusives Linux-Problem, sondern der Multimedia-Bereich bei z. B. Android leider auch immer wieder ein Grund für viele Sicherheitsupdates. Die Trennung in bad, ugly & Co bei GStreamer ist auf jeden Fall kein Entwicklerspaß, sondern ernst gemeint. Ich weiß nicht, wie andere Distributionen damit umgehen. OpenSUSE hat sich des Problems formell mit Packman entledigt, Red Hat / Fedora mit EPEL. Wie Debian glaubt hier Sicherheit garantieren zu können weiß ich nicht. Besonders fatal finde ich, diese Anleitungen für Einsteiger, bei denen alle Codecs installiert werden, die es gibt, anstelle nur der wirklich genutzten Formate. Hier ist für die Sicherheit weniger einfach mehr. Egal bei welcher Distribution.

Ein weiteres Problem ist der fehlende Support von Qt5. Besonders bei Qt5Webengine ist das fatal, weil Programme wie KMail oder RSS Guard diese nutzen, um HTML-Ansichten auszugeben. Das ist ein heftiges Manko (und dass Debian da nicht besser ist, hilft leider nicht) und als Anwender kann man sich da nur behelfen, indem man HTML in Programmen wie KMail standardmäßig deaktiviert lässt.

In manchen Bereichen ist man zudem sehr zurückhaltend. Das betrifft jetzt nicht Updates und Sicherheitslücken aber Prioritätensetzung. Die Funktion systemd-cryptenroll hat Canonical z. B. für Ubuntu 22.04 faktisch deaktiviert, weshalb keine TPM oder FIDO2-Unterstützung für LUKS-Entsperrung vorgesehen ist. Bei openSUSE hat man das hingegen für 15.4 implementiert.

Abschließend sei der Vollständigkeit halber zudem noch auf die offizielle CVE-Liste von Ubuntu verwiesen, die leidlich versierten Anwendern zumindest einen Blick in den Abgrund ermöglicht. Hier kann man gut nachprüfen, wie der aktuelle Zustand von Paketen ist, die man vielleicht im Verdacht hat. Anlässlich meiner jüngsten Empfehlung das Akonadi-Backend von MariaDB auf PostgreSQL umzustellen, sei hier mal exemplarisch auf die Liste von MariaDB in 22.04 „Jammy Jellyfish“ verwiesen.

Zusammengefasst

Ubuntu ist keine perfekte Distribution, wenn man einen Fokus auf Sicherheit legt. Das hat aber auch nie jemand behauptet. Als normaler Anwender kann man trotzdem sehr gut damit arbeiten, weil die Gefahr wirklich schwerwiegender Sicherheitslücken überschaubar ist. Notwendige Updates betreffen sehr oft die „Systembasis“ und neuralgische Bereiche wie den Internetbrowser. Hier bekommt man bei Ubuntu zuverlässig Updates. Das gilt aber natürlich ebenso für Debian.

Wie groß das Problem ist, hängt ganz wesentlich von der eigenen Installation und dem genutzten Derivat ab. Anwender der Hauptdistribution mit GNOME Shell dürften vermutlich noch weniger nicht-unterstützte Pakete haben als ich mit der hier gezeigten Kubuntu-Instanz. Es kann aber auch sicherlich deutlich schlimmer sein, wenn man noch viel mehr aus Universe bezieht.

Ich persönlich schätze die Ehrlichkeit hinter der Trennung in main und universe. Deshalb gebe ich Ubuntu den Vorzug vor Debian. Für wirklich hohe Sicherheitsansprüche würde ich aber sowieso keine der beiden Distributionen nutzen.

Ich fand den Artikel ehrlich gesagt nicht so stark polarisierend wie angekündigt. Der ein oder andere deutsche Systemadministrator wird sicherlich ähnlich, wie du lieber ein SUSE als ein Debian/Ubuntu installieren. Zu dem Codec Problem: hier ist Flathub vielleicht eine nette Alternative zu amateurhaften Projekten Packman & Co. Man darf auch patentgeschützte Codecs nachinstallieren und ausliefern. Mit dem Tag „x-data-checker“ kann man einen Bot beauftragen, bei https://release-monitoring.org/ oder GitHub regelmäßig nachzuschauen, ob Updates für den Player, aber auch dessen Abhängigkeiten enthalten sind. Wenn ja, kommt ein pull request für das Flatpak Manifest und es wird testweise gebaut. Dass die Distributionen überhaupt nicht mehr hinterherkommen bei schnelllebiger Software ist sicherlich auch ein Grund, warum RedHat und SUSE zukünftig so viel wie möglich so auslagern und sich mehr auf ihr Kerngeschäft konzentrieren wollen.

Danke für den Artikel.

Neben openSuse Leap finde ich persönlich openSuse Tumbleweed sehr gut.

Mit Ubuntu und Debian konnte ich nie so recht warm werden.

Wenn man Rolling Release mag, ist Tumbleweed sicher eine gute Distribution. Ich persönlich finde RR-Distributionen halt in vielen Einsatzszenarien nicht passend.

Hier wird (wieder einmal) typisch deutsche Panik und Hysterie geschoben. Morgen ist wieder Weltuntergang, aber nur in Deutschland! Immer diese Schwarzmalerei und typisch deutsche Hysterie. Fast alle Probleme bei Debian sind mittlerweile behoben und an einigen wird noch gearbeitet, das Gleiche gilt auch für Ubuntu. Hälst du die Nutzer von Debian oder Ubuntu für blöd, aber nur der Gerrit ist Allwissend? Auch OpenSuse ist nicht perfekt, aber da hört man kaum Kritik von dir. Eine ziemliche Arroganz, muß ich schon sagen. Sorry, aber dich kann man nicht mehr ernstnehmen.

Debian hat wieder einen aktuellen Firefox, soweit so gut. Welcher der folgenden Punkte wurde denn sonst behoben?

– Intransparenter Supportstatus der Pakete

– Die Tools liefern Aussagen über z. B. die WebEngines, aber nicht über die darauf aufbauenden Pakete.

– Unvollständige CVE-Bugs

– Stark verzögerte Sicherheitsupdates in mehreren Fällen ggü. Ubuntu, SUSE, Red Hat.

Anstelle sich mit diesen Fakten auseinander zu setzen, folgen persönliche Angriffe. Aber das scheint bei Debian ja allgemein in Mode gekommen zu sein, um missliebige Ansichten rauszudrängen. Das dokumentiert einzig und allein die Diskussionsunfähigkeit einer zunehmend auf ideologische Konformität getrimmten Community.

Im übrigen übe kritisiere ich auch openSUSE, siehe z. B. die Schwierigkeiten letztes Jahr beim Release von 15.3. Was fehlt denn deiner Meinung nach? Oder ist das nur eine Nebelkerze von dir?

Mal eine Frage: Mit Debian kenne ich mich noch nicht so gut aus, was genau verursachen denn die Probleme bei Debian, zB die CVE Bugs und die anderen Probleme, oder was kann im schlimmsten Fall für den Nutzer passieren? Wäre vielleicht einmal ganz gut, wenn du das in einem gesonderten Artikel erklären könntest. Ein Freund von mir hat Debian und er sagte mir, daß er momentan keine größeren Probleme sieht, bzw. findet, auch wenn er findet, daß Debian schon manchmal sehr lahm ist. Genauer kann ich ihn momentan nicht fragen, da er sich zur Zeit im Ausland aufhält und ich nicht weiß, wann er wieder kommt.

Ich verstehe die Frage nicht so richtig. Eine gar nicht oder nicht rechtzeitig geschlossene Sicherheitslücke kann schlimmstenfalls zur Kompromittierung des Systems führen. Die Wahrscheinlichkeit steigt, wenn sensible Bereiche wie der Internetbrowser oder E-Mail Programme mit HTML-Ansicht betroffen sind. Intransparenz beim Supportstatus führt dazu, dass Anwender unsichere Programme nutzen, im Glauben Debian würde sie schützen.

Sehr guter Artikel, danke dafür!

Zum Thema Qt-Webengine:

Diese Web-Rendering-Engine ist auf fast allen Systemen nicht im offiziellen Produktsupport enthalten, auch bei Fedora und OpenSUSE nicht. Das ist insbesondere dort verheerend, wo immer mal wieder Linux-Browser wie Falkon oder früher Rekonq wegen der Schnelligkeit und ihrer besseren Integration in KDE Plasma empfohlen werden. Der Nutzer surft damit dann nämlich de facto auf einem völlig veraltetem Chromium mit alternativer Oberfläche. Die Distributoren verweisen diesbezüglich meistens auf die Qt-Company und deren (mangelhaften) Produktsupport, da die Qt-Webengine offizieller Bestandteil von Qt ist.

Sehr viel besser ist es im Kontrast dazu um GtkWebKit bestellt. Diese Web-Rendering-Engine kommt bei Gnome zum Einsatz und brüsten sich damit, Fixes oft noch vor Apple (dem Entwickler des Mutterprojekts WebKit) zu implementieren. Die meisten Distributoren liefern die Patches dann auch zeitnah aus (darunter OpenSUSE, Fedora und Debian). Warum das bei Qt-basierten Systemen nicht klappt oder man nicht auf eine Alternative zur Qt-Webengine setzt, ist für mich nicht ganz klar.

Dem ist nichts hinzuzufügen. Die Umstellung auf die Chromium-Basis war ein kapitaler Fehler, das sieht man im direkten Vergleich mit Gtk, die mit viel geringeren Ressourcen bessere Ergebnisse hinbekommen.

SUSE und Red Hat entgehen dem halt, indem sie kaum Qt-Programme in den Quellen haben. Ich wüsste nicht, wo da die QtWebEngine zum Einsatz kommen sollte? Das ist die notwendige Transparenz, deren Fehlen ich insbesondere Debian ankreide.

Wie sieht das mit der Sicherheit unter Linux Mint aus? Basiert ja ebenfalls auf Ubuntu und auf Debian.

Wie soll es schon aussehen? Linux Mint ist das größtenteils Ubuntu. Wie gut Cinnamon gepflegt wird (machen sie noch was selbst) weiß ich nicht.

Woher kommen die 840 Pakete oben, also woher weißt du wie viele es sind. In der Ausgabe von $ ubuntu-security-status (danke für den Tip nebenbei) steht jan nichts davon.

Anzahl der insgesamt installierten Pakete minus der unterstützten minus der aus Drittquellen minus der aus nicht mehr verfügbaren Quellen.

Meine Frage (siehe oben) hast du offenbar vergessen, zu beantworten. 😉

Zum Thema TPM:

Technisch gesehen eine tolle Lösung, aber in der Praxis eher ein Placeboeffekt, der – im Gegenteil – manchen User wohl zu weniger Sorgfalt verleitet.

Warum? Weil in so gut wie 100 % aller Fälle, von Verlust über Diebstahl bis Beschlagnahme, nicht die Festplatte ausgebaut oder kopiert wird, sondern das gesamte Gerät abhanden kommt inkl. TPM-Chip.

Aber selbst, wenn nur der Datenträger betroffen ist, stellt sich die Frage, ob sich die Sicherheit in der Praxis wirklich so erheblich erhöht. Denn mit einigermaßen gutem LUKS-Passwort (oder welche Verschlüsselung auch immer) muss man auch so im Bereich von Monaten bis Jahren für das Cracken rechnen, wenn nicht mehr. (Was für so gut wie alle Fälle, wie Gerichtsverfahren zeigen, zu lang ist.)

Wer hier besonders paranoid ist, verwendet für sensible Bereiche einfach kein Passwort, sondern nur einen zufälligen Binärschlüssel, der (beliebige weitere Komplexität einzusetzen) sicher und versteckt und nicht auf diesem Gerät aufbewahrt wird. Und schon wird LUKS praktisch unknackbar, da es nicht mehr mit Passwortcrackern angreifbar ist. Ganz ohne TPM und damit Abhängigkeit von einem Hardwareteil, über das der Benutzer keine Kontrolle hat, das aber möglicherweise Sicherheitslücken enthält.

Ich weiß: der Bootbereich. Jeder mit ein bisschen Linux-Wissen kann ein Script schreiben, um den Bootbereich inkl. Bootpartition auf Veränderungen zu prüfen bzw. nach gewünschen Veränderungen zu sichern – natürlich in einen verschlüsselten Bereich. Weitere Backups aller Systemdateien sind selbstverständlich auch zu empfehlen, um ggf. alles rasch wieder herstellen zu können (und genau da wäre TPM hinderlich, ebenso wie beim „Umzug“ des Systems auf neue Hardware ohne Neuinstallation, was je die enorme Stärke von Linux ist).

Generell sollte bei Verschlüsselung nach Möglichkeit gelten:

– Ich weiß, wie das funktioniert.

– Ich weiß, was ich tue.

– Ich verwende nichts Proprietäres.

– Ich vertraue nicht auf Hardware, da Lücken hier schwer bis gar nicht zu fixen sind.

Ist ja alles nicht falsch, aber eine gehässige Ergänzung kann ich mir nicht verkneifen. Du weißt wie LUKS funktioniert, weißt was du tust und hast den Quellcode geprüft? Dann wärst der der Erste 😉 Von einem offiziellen Audit mal ganz zu schweigen. Open Source ist oft ein ziemliches Pseudoargument, wenn man sich von der Seite der Überprüfbarkeit nähert.

Im übrigen ist der Standard immer noch ein unverschlüsseltes System, nicht nur bei Ubuntu, sondern überall bei Linux. Das sollten wir nicht vergessen. TPM wäre hier schon ein Fortschritt, ohne die Nutzergewohnheiten übermäßig zu strapazieren.

Frage: wie siehst Du die Zusammenarbeit zwischen Ubuntu und Microsoft?

Du meinst bestimmt zwischen Canonical und Microsoft? Was soll damit sein?