Um E-Mail zu signieren und zu verschlüsseln gibt es zwei unterschiedliche Systeme OpenPGP (auch GPG genannt) und S/MIME. Im Open-Source-Bereich hat openPGP die Nase vorn, ansonsten ist S/MIME verbreiteter. Beide Systeme habe ich ausführlich hier beschrieben.

S/MIME ist im geschäftlichen und institutionellen Bereich führend, aber lässt sich auch von Privatpersonen nutzen. Die Krux ist der Mangel an Zertifizierungsstellen. In den letzten Jahren sind nach und nach alle kostenlosen Anbieter weggebrochen. Zuletzt hat die Volksverschlüsselung aufgegeben.

Ich habe mich deshalb ein wenig umgesehen und bin nun nach einiger Recherche zu Sectigo gewechselt. Die Zertifikate sind nicht kostenlos, aber mit 23 € pro Jahr ist der Preis meiner Ansicht nach vertretbar. Dafür erhält man ein valides Zertifikat, das eine stabile Zertifizierungskette hat.

Die Einrichtung ist dabei aber nicht ganz trivial, da Sectigo aus Sicherheitsgründen den privaten Schlüssel natürlich nicht selbst erzeugt (was leider keine Selbstverständlichkeit ist, denn andere Billiganbieter in diesem Bereich haben das zuletzt noch gemacht).

Zertifikat beantragen

Das Zertifikat kann mit jedem Desktopsystem erzeugt werden. S/MIME ist in Windows, Linux und macOS integriert. Das folgende Beispiel zeigt den Weg exemplarisch für macOS. Die Vorgehensweise habe ich aber hier bereits mal anbieter- und systemunabhängig dargestellt.

Grafische über den Schlüsselbund

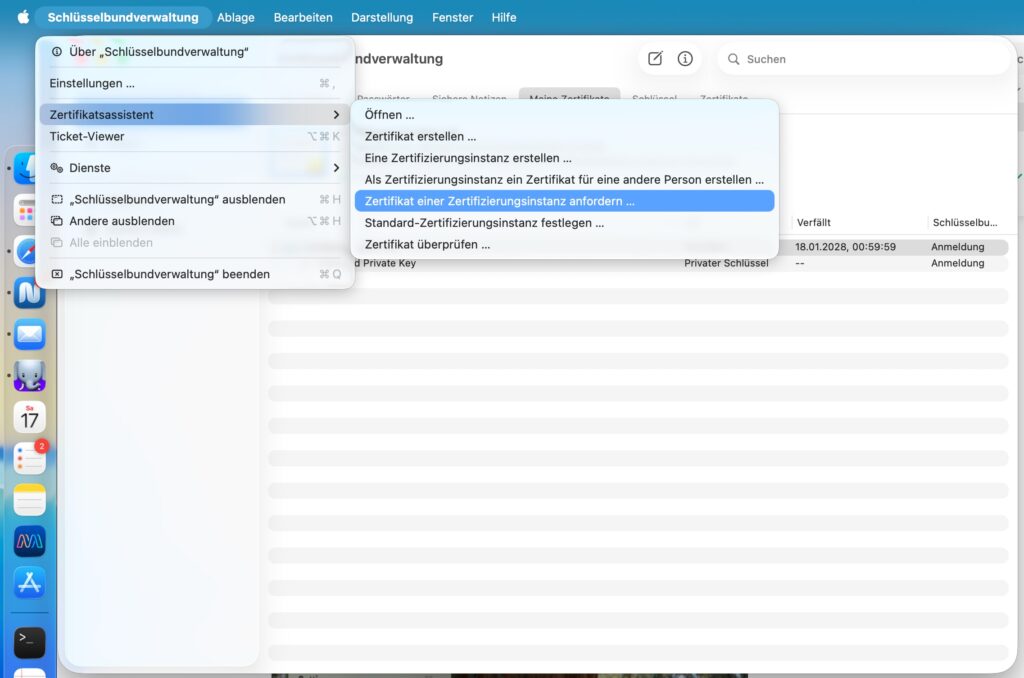

Anwender von macOS können einen grafischen Weg gehen um eine CRT-Datei zu erzeugen oder einen auf der Konsole. Wer den grafischen Weg bevorzugt, muss die Anwendung Schlüsselbund öffnen. Die ist seit dem Start der neuen Passwortverwaltung ziemlich versteckt, aber lässt sich über den Launcher (CMD + Leerzeichen) noch starten.

Dort kann man über das Menü Schlüsselbund / Zertifikatsassistent das entsprechende Formular öffnen.

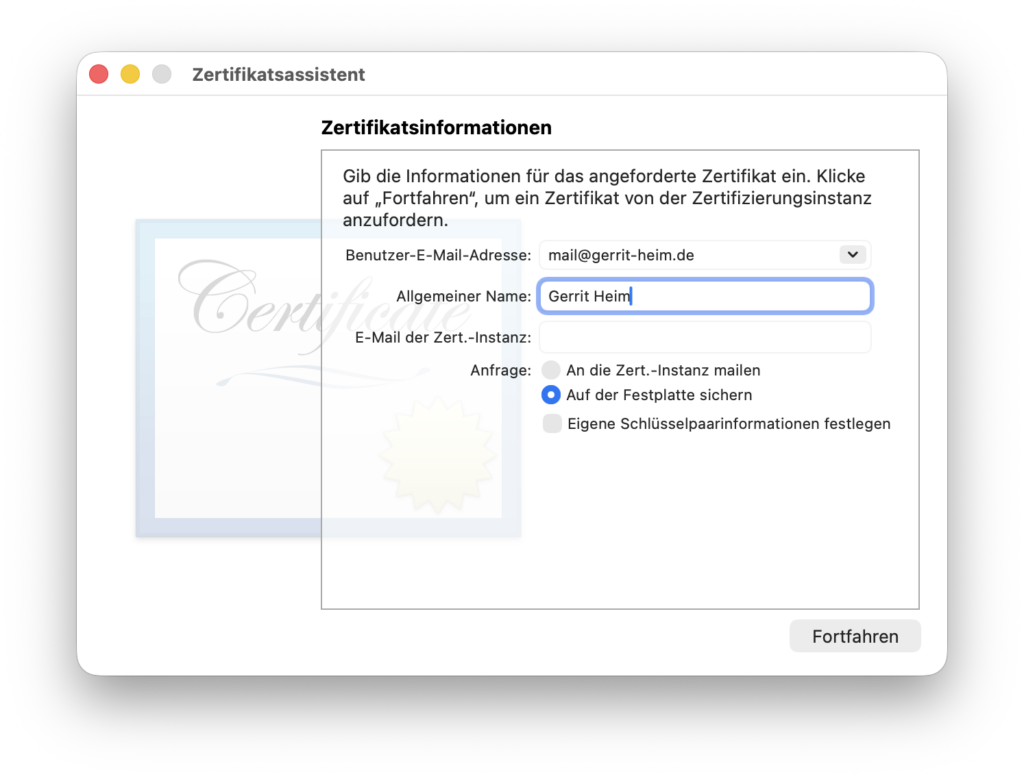

Hier sind die notwendigen Daten einzugeben und die Ablage als Datei auszuwählen.

Über das Terminal

Der Prozess ist auch über das Terminal möglich. Dazu sind folgende Befehle notwendig.

Zunächst ist der private Schlüssel zu erzeugen:

$ openssl genrsa -out <smimeCert>.key 2048Code-Sprache: Shell Session (shell)Danach erstellt man die CSR-Datei

$ openssl req -new -key smimeCert.key -out smimeCert.csrCode-Sprache: Shell Session (shell)Zertifikat beantragen und importieren

Im Anschluss öffnet man die CSR-Datei z.B. mit TextEdit oder einem anderen Texteditor. Es folgt ein längerer Code, der mit den folgenden Zeilen beginnt bzw. abschließt.

-----BEGIN CERTIFICATE REQUEST-----

-----END CERTIFICATE REQUEST-----Diesen Code fügt man in der Antragsmaske bei Sectigo ein. Nach einer E-Mail-Bestätigung erhält man eine .pem-Datei als Download.

Diese lässt sich aber nicht einfach in den Schlüsselbund importieren, sondern es muss zunächst aus dem heruntergeladenen Zertifikat und dem erzeugten Schlüssel privaten Schlüssel eine p12-Datei erzeugt werden. Das funktioniert im Terminal mit folgendem Befehl.

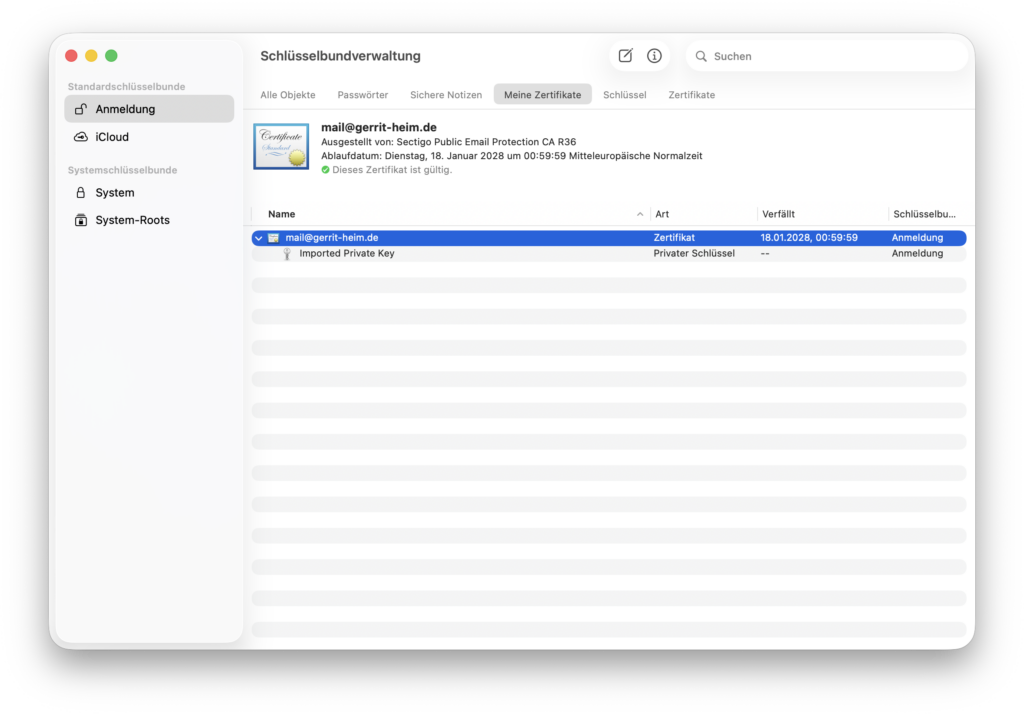

$ openssl pkcs12 -export -in <certname>.pem -inkey <keyname>.key -out certname.p12 Code-Sprache: Shell Session (shell)Im Anschluss kann die p12-Datei in den Schlüsselbund über Ablage / Objekte importieren hinzugefügt werden.

Apple Mail

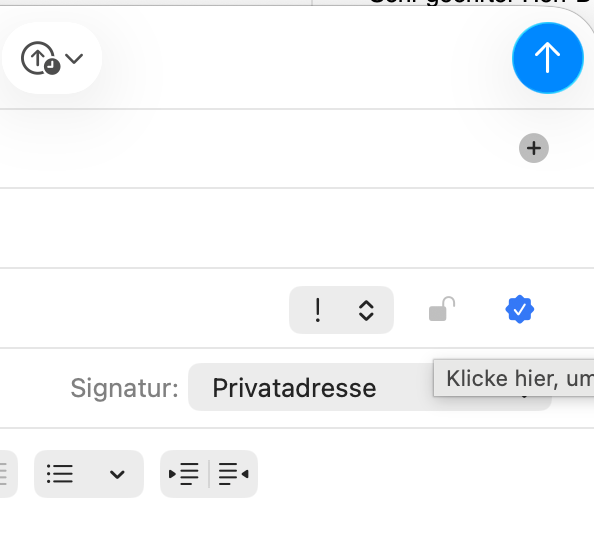

Im Anschluss lässt sich in Apple Mail jede E-Mail signieren und – sofern die Signatur des Kommunikationspartners bekannt ist – auch verschlüsseln. Beides geschieht über zwei unscheinbare Symbole oben rechts.

Bewertung

Wie so vieles im Bereich der E-Mail-Verschlüsselung ist auch dieser Schritt nicht selbsterklärend und stellt eine Hürde für die meisten Anwender dar. Bei OpenPGP entfällt die Beantragung über eine Zertifizierungsstelle, da das System anders funktioniert und keine zentralen Zertifizierungsstellen enthält. S/MIME ist dennoch besser in alle gängigen Systeme und E-Mail-Programme integriert und daher das sinnvollere System – sofern man überhaupt E-Mails signieren oder verschlüsseln möchte.

Sectigo ist ein möglicher Anbieter mit einem vergleichsweise fairen Preis, da alle kostenlosen Angebote nach und nach weggefallen sind. Wer noch alternative Anbieter kennt, kann gerne einen Kommentar hinterlassen.

Da inzwischen fast alle E-Mails mit TLS-Transportverschlüsselung verschlüsselt und mit DKIM signiert sind, spielen S/MIME und PGP in der Praxis keine Rolle mehr. Selbst wenn einige deutsche Unternehmen aus regulatorischen Gründen eine S/MIME-Verschlüsselung anbieten, endet die Verschlüsselung bei denen auf einem zentralen Server und geht nicht bis zum Sachbearbeiter. Private Kommunikation läuft sowieso über Messenger.

Ich bin ja auch der Meinung, dass E2E-Verschlüsselung (egal ob PGP oder S/MIME) keine große Rolle mehr spielt. Genau genommen hat sie das ja auch nie. Ich erledige heute Dinge über Messenger, die ich früher per Mail gemacht hätte. Sogar Vertragssachen laufen darüber. Der Artikel hier sollte nur eine Möglichkeit für jene aufzeigen, die sie dennoch nutzen möchten.

SMIME ist schon etwas besser als DKIM weil end-to-end, besonders wenn man auch verschlüsselt und nicht nur signiert.

Der Mailprovider Posteo bietet für die eigenen Kunden ein S/Mime Zertifikat für 4€ pro Jahr an. Super easy, incl guter Anleitungen.

Danke für den Hinweis. Das war mir ja total entgangen.

Bei der PSW-Group gibt es E-Mail validierte Zertifikate ab 19EUR

(https://www.psw-group.de/smime/e-mailvalidierte-zertifikate/)

Identitäts validierte Zertifikate (so eins habe ich) gibts ab 39EUR

(https://www.psw-group.de/smime/identitaetsvalidierte-zertifikate)