Datenverschlüsselung in der Cloud ist momentan keine leichte Baustelle. Die meisten Anbieter bieten immer noch keine clientseitige Verschlüsselung, weshalb man auf andere Methoden ausweichen muss. EncFS bietet eine plattformübergreifende Lösung zur Verschlüsselung. Änderungen beim Cloud-Clientprogramm kann dann leider dennoch unerwartete Nebenwirkungen haben.

Grundsätzlich ist der Einsatz von EncFS keine besonders elegante Lösung. Diesen Hinweis muss man vor jedem Artikel über EncFS geben. EncFS 1.7.4 wurde am 14. Januar 2014 einer Sicherheitsprüfung, einem so genannten Security Audit, unterzogen. Dabei kamen einige Schwachstellen zum Vorschein und es wurde grundsätzliche Kritik geübt. EncFS ist besonders dann unsicher, wenn Angreifer Zugriff auf unterschiedliche Versionen derselben Datei erhält. Im Cloudeinsatz mehr die Regel, als die Ausnahme. Leider gibt es keine plattformübergreifende und sinnvoll nutzbare Alternative zu EncFS, weshalb dieses nach dem Prinzip „besser schlecht, als gar nicht verschlüsselt“ zum Einsatz kommt. Der potenzielle Angreifer hat ja nicht immer das Knowhow eines Geheimdienstes. Zwar könnte man theoretisch auf eine containerbasierte Verschlüsselung verwenden, aber durch diese Methode müsste immer der komplette Container zum Cloudanbieter hochgeladen werden. Dafür ist der Breitbandausbau in großen Teilen Deutschlands noch nicht weit genug.

Normalerweise verwende ich LTS-Distributionen, dabei erreichen einen neue Versionen des ownCloud-Clienten nicht. In Angebracht der eher mäßigen Qualitätssicherung bei ownCloud nicht die schlechteste Sache. Ab und an setzt man jedoch auch mal eine neue Distribution ein – und sei es nur zu Testzwecken. Bei einem solchen Einsatz gelang es mir kürzlich nicht EncFS vernünftig einzurichten. Nach dem Download der Clouddaten wurde das Passwort einfach nicht als richtig erkannt. Die Ursache des Problems liegt darin, dass der ownCloud-Client in einem Update die zweifelhafte Funktion spendiert bekam, dass versteckte Dateien nicht synchronisiert werden. Meiner Meinung nach ist das zwar Bevormundung des Anwenders, aber solange einem wenigstens die Option präsentiert wird kann man darüber hinweg sehen.

Das Problem im Zusammenspiel mit EncFS besteht darin, dass dieses seine Einstellungen in einer versteckten Datei .encfs6.xml im verschlüsselten Ordner ablegt. Ohne Synchronisation der versteckten Dateien kann EncFS folglich nicht funktionieren.

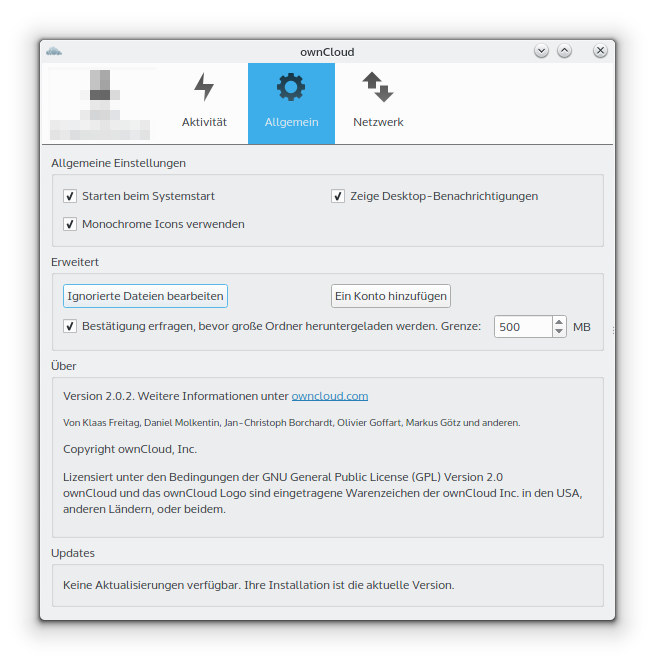

Der ownCloud-Client muss deshalb wie folgt konfiguriert werden: Im Reiter Allgemein die Schaltfläche für ignorierte Dateien auswählen.

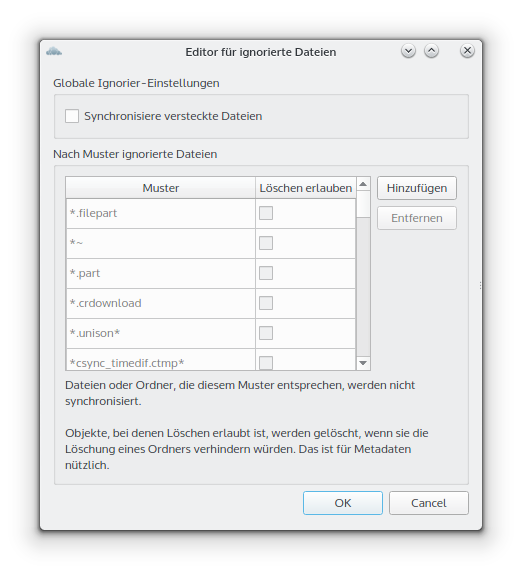

Hier dann die Synchronisation versteckter Dateien aktivieren. Das dürfte auch kein Problem darstellen, da kritische Dateitypen auf einer separaten Ignorierliste geführt werden.

Danach lässt sich EncFS wie gewohnt einrichten und man kann weiterhin zumindest halbwegs verschlüsselte Dateien in der Cloud ablegen. Trotzdem wäre es wünschenswert, wenn der ownCloud-Client mittelfristig eine Verschlüsselungsoption spendiert bekäme. Das wäre dann auch mal ein wirklicher Grund auf eine neue Version zu aktualisieren.

Bilder:

Einleitungs- und Beitragsbild von Mudassar Iqbal via Pixabay