FileVault ist die native Verschlüsselungsmethode des Betriebssystems macOS von Apple. FileVault 2 verschlüsselt das komplette Betriebssystem und nicht nur die Benutzerdaten. Gegenwärtig gilt FileVault als sicher, die bekannten Angriffsszenarien sind theoretischer Natur und betreffend auch vergleichbare Verschlüsselungsmethoden.

FileVault basiert je nach Version auf unterschiedlichen Technologien.

- Version 1 verschlüsselte lediglich lediglich die Nutzerdaten auf Dateiebene. Keine gegenwärtig unterstützte macOS-Variante nutzt dieses System noch. Ältere Anleitungen könnten sich aber noch darauf beziehen, daher sei es hier der Vollständigkeit halber erwähnt.

- Version 2 bis macOS 10.12 „High Sierra“ (abhängig vom Typ – SSD oder HDD – des Speichermediums) funktionierte ähnlich wie eine eine Linux-Verschlüsselung mittels LUKS/LVM. Apple hatte dazu mit CoreStorage einen eigenen Logical Volume Manager eingeführt, der bei FileVault 2 (und FusionDrive) zum Einsatz kam. Dadurch wurde das gesamte Betriebssystem und nicht nur die Benutzerdaten verschlüsselt.

- Ab macOS 12.14 „Mojave“ formatiert die Installationsroutine des Betriebsystems die Systempartition immer mit APFS. Die Verschlüsselung basiert daher seitdem auf einer nativen Verschlüsselungslösung im Rahmen des neuen Dateisystems APFS. FileVault bezeichnet nun nur noch die Umsetzung der nativen APFS Verschlüsselung für das Betriebssystem.

Im Gegensatz zur Linux-Lösung gibt es aber keine doppelte Passwortabfrage für Verschlüsselung und Benutzerkonto, sondern die Entschlüsselung des Systems erfolgt mit dem Benutzerkennwort. Im Alltagsbetrieb ist die Verschlüsselung nur dadurch wahrnehmbar, dass die Passwortabfrage am Loginbildschirm früher im Bootprozess erfolgt und das System erst danach startet.

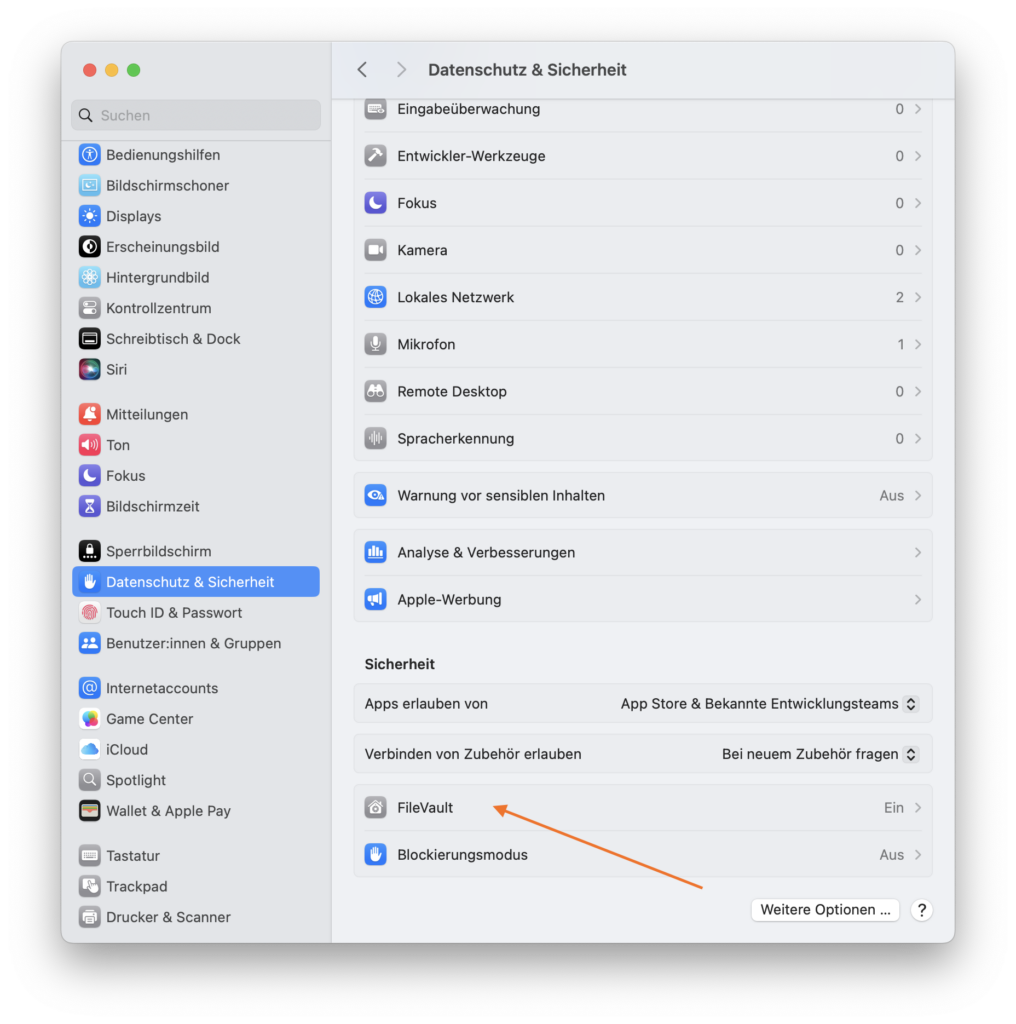

Aktiviert wird die Verschlüsselung entweder bereits bei der Systeminitalisierung oder nachträglich in den Systemeinstellungen im Bereich Datenschutz & Sicherheit im Menüpunkt FileVault.

Bei der Aktivierung wird man gefragt, ob man einen Wiederherstellungsschlüssel generieren will oder das iCloud-Konto dafür nutzen möchte. Letzteres ist nicht empfehlenswert, da jemand mit Zugriff auf das iCloud-Konto die Verschlüsselung umgehen kann. Dies kommt einer Hintertür zum eigenen Mac gleich, da Apple unter Umständen (z. B. Anordnung durch ein Gericht) Zugriff auf das iCloud Konto geben muss. Den Wiederherstellungsschlüssel sollte man natürlich sicher aufbewahren.

Anschließend läuft die Verschlüsselung im Hintergrund ab. Die Dauer variiert je nach Größe und Geschwindigkeit des Speichermediums, geschieht aber auf moderner Hardware sehr rasch.

Ergänzen sollte man die Systemverschlüsselung mittels FileVault, indem man auch das TimeMaschine-Backup mit einer Verschlüsselung schützt. Legt man die Sicherung erst nach erfolgter Systemverschlüsselung an, rät macOS dem Anwender durch einen Hinweis dezidiert dazu.