macOS (vormals Mac OSX und OSX) ist ein klassisches Unix-Betriebssystem. Obwohl viele Apple-Dienste wie z.B. die iCloud oder der App Store integriert sind lassen sich diese immer noch weitestgehend abschalten freie Alternativen einbinden. Im Gegensatz zu Linux ist aber Nacharbeit erforderlich und das System ist von Haus aus nicht so abgesichert, wie dies zu Wünschen wäre.

Erhebung der Nutzungsdaten deaktivieren

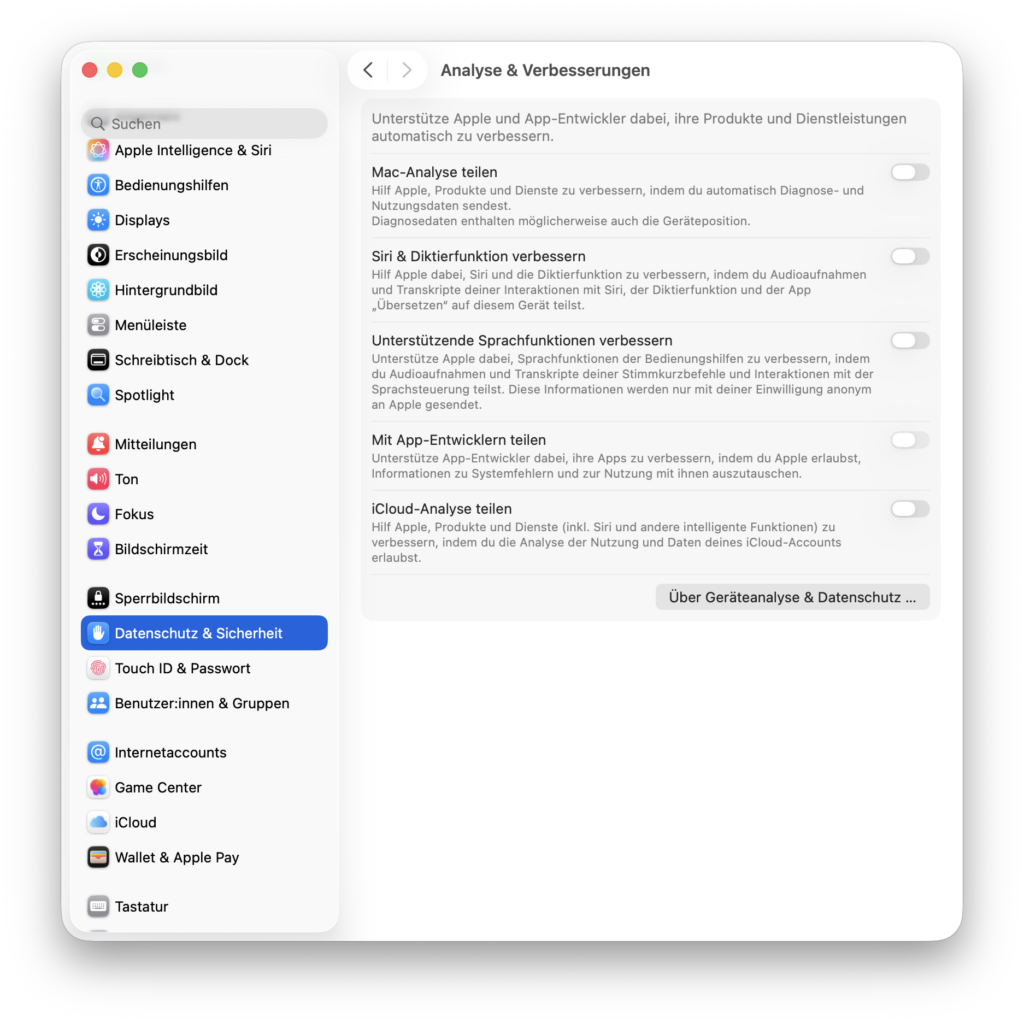

Apple praktiziert bei den Nutzungsdaten ein Opt-Out-Verfahren. Dies bedeutet, dass der Anwender einer Sammlung von Daten gezielt widersprechen muss und nicht erst explizit um Erlaubnis gefragt wird, wie das bei einem – per se wünschenswerteren – Opt-In-Verfahren der Fall wäre.

Zwar garantiert Apple eine Anonymisierung der Daten, allerdings lassen sich aus anonymisierten Daten manchmal eben doch Rückschlüsse auf einzelne Anwender ziehen. Daher sollte der Datenerhebung und -übermittelung immer widersprochen werden!

Im Rahmen der Einrichtungsroutine von macOS kann dieser Widerspruch bereits vor der Inbetriebnahme vollzogenen werden. Das ist positiv hervorzuheben, da somit der Anwender dezidiert zu einer Entscheidung gedrängt wird und kein stillschweigendes Einverständnis vorausgesetzt wird. Sofern man dies übersehen hat oder sich nicht mehr sicher ist, welche Entscheidung getroffen wurde, kann man die Einstellung auch nachträglich in den Systemeinstellungen vornehmen.

In den Systemeinstellungen im Abschnitt Datenschutz & Sicherheit lassen sich die getroffenen Einstellungen unter Analye & Verbesserungen überprüfen. Das Ergebnis sollte idealerweise wie folgt aussehen:

Die Übertragung von Nutzungsdaten nach dem Opt-Out-Prinzip ist allerdings auch bei vielen Drittprogrammen vorgesehen, daher sollte nach jeder Installation die jeweiligen Programmeinstellungen nach entsprechenden Optionen abgesucht werden.

Apple Dienste limitieren

Im Gegensatz zu konkurrierenden Betriebssystemen kann man bei macOS zwar die Einrichtung eines Accounts bei der Erstkonfiguration überspringen, muss dann aber auf einige Funktionen verzichten.

Diese Accounts sind aus datenschutzrechtlicher Sicht höchst problematisch. Zwar lässt sich das Surfverhalten bereits recht lückenlos nachvollziehen und über die Nutzungsdaten auch ein guter Teil der Rechneraktivität abgreifen. Mit den Kundenkonten gibt der Nutzer aber seine Stammdaten frei Haus. Damit hat der Anbieter auch die Möglichkeit, verschiedene Geräte des Nutzers miteinander zu verknüpfen und einer natürlichen Person zuzuordnen.

Soweit zu den Nachteilen des Kontos. Damit jemand diese Accounts nutzt, müssen die Hersteller natürlich auch Vorteile damit verbinden. Bei macOS ist dies vor allem der Zugang zum App Store. Ohne Apple-ID kann man weder kostenlose noch kostenpflichtige Apps aus dem Store installieren, da die Käufe mit der ID verknüpft sind. Zwar ist es unter macOS auch möglich, Apps klassisch am Store vorbei zu installieren, aber der Store als zentrale Update-Instanz macht es einfach, Programme aktuell und damit sicher zu halten.

Hinzu kommen 5 GB Speicherplatz in der iCloud, eine Ortungsfunktion für das Gerät (z.B. bei Diebstahl) sowie zahlreiche Synchronisierungsfunktionen.

Gerade hier ist jedoch zu beachten, dass die Daten dann auf die Server von Apple übertragen werden. Was dann mit den Daten geschieht, entzieht sich dem Zugriff des Nutzers. Bereits während der Übertragung können diese Daten theoretisch abgegriffen werden. Dies ist brisant, da z.B. Apple auch eine Synchronisation des Schlüsselbundes inklusive aller gespeicherten Passwörter und privater Schlüssel für S/MIME anbietet. Allerdings sind die Daten durch eine clientseitige Verschlüsselung geschützt, was zumindest vorerst eine gewisse Sicherheit gewährleistet.

Die Nutzer stehen also vor dem Dilemma, zwischen Bequemlichkeit und Datenschutz abwägen zu müssen. Insbesondere für den App Store kann es sinnvoll sein, eine Apple ID anzulegen, auch wenn man hier bereits viele Daten freigibt. Alle weitergehenden Funktionen sollte man jedoch deaktivieren und auf Dienste setzen, bei denen der Datenschutz stärker im Vordergrund steht.

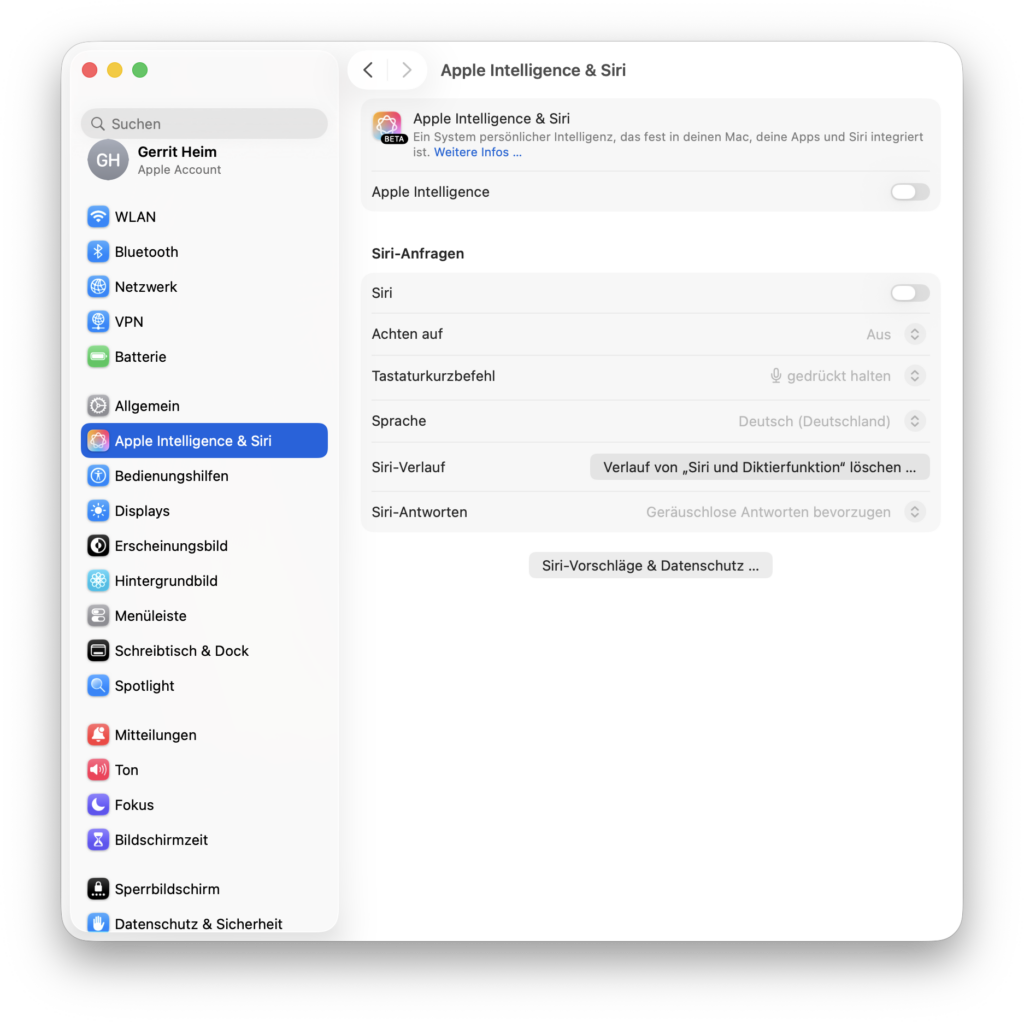

Siri abschalten

Um optimal zu funktionieren, benötigt Siri Zugriff auf große Datenmengen. Diese werden im Rahmen der Nutzung an Apple-Server übertragen, da die Auswertung nicht lokal auf dem Gerät erfolgt. Siri sollte deshalb in den Systemeinstellungen deaktiviert werden.

Apple garantiert zwar, dass keine Verknüpfung der erhobenen Daten erfolgt, aber auch so ist der übermittelte Datenbestand äußerst heikel. Wer also nur minimal wert auf Datenschutz legt sollte Siri deaktivieren.

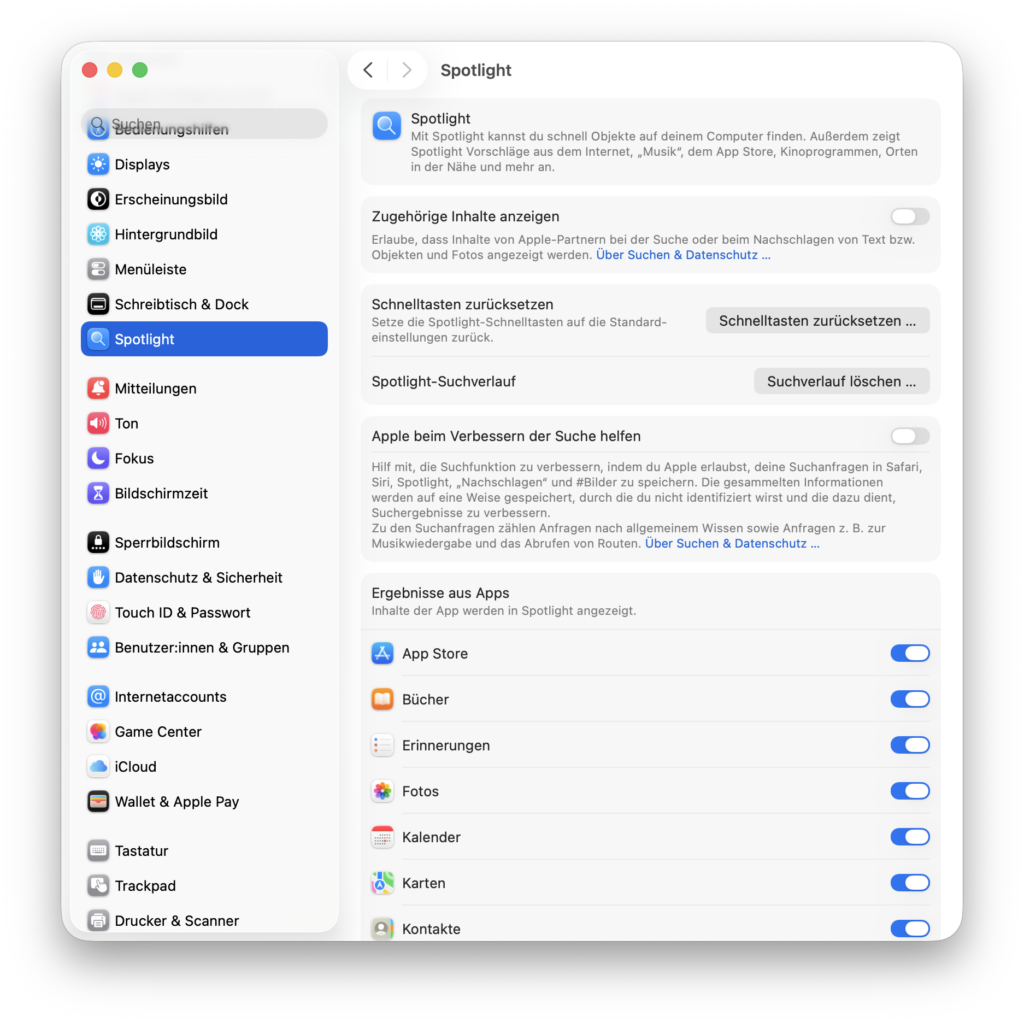

Datenerhebung bei der internen Suche begrenzen

Die interne Suche Spotlight sammelt seit macOS Sequoia Nutzungsdaten und sendet diese an Apple. Das sollte in den Systemeinstellungen unter Spotlight ganz unten deaktiviert werden.

Apple Fotos

Apple Fotos verfügt über eine Funktion, mit der Bilder online mit einem Index abgeglichen werden können, um z.B. Wahrzeichen oder Sehenswürdigkeiten besser zu identifizieren. Dazu verwendet Apple Methoden des maschinellen Lernens, generiert für erkannte Sehenswürdigkeiten einen mathematischen Hashwert und übermittelt diesen zum Abgleich an die Apple-Server. Diese Funktion ist angeblich datenschutzfreundlich konzipiert, sollte aber dennoch abgeschaltet werden. Dies kann in der Fotos-App in den Einstellungen unter Erweiterte visuelle Suche erfolgen.

Netzwerkverkehr kontrollieren

MacOS hat keine eingebaute Möglichkeit, den Netzwerkverkehr zu überwachen. Dafür gibt es aber eine sehr ausgereifte Anwendung eines Drittanbieters mit dem programmatischen Namen Little Snitch. Little Snitch ist eine Firewall für MacOS. Wie der Name schon sagt, besteht die Hauptaufgabe von Little Snitch darin, den ein- und ausgehenden Datenverkehr auf dem System zu kontrollieren. Neben expliziter Malware liegt der Fokus hier laut Hersteller-Homepage auch auf Tracking-Diensten in Softwareprodukten.

Einen ausführlicher Test im Blog: Little Snitch 4 – macOS-Traffic im Blick

Erweiterte Einstellungsmöglichkeiten

Systemeinstellungen

Es gibt noch zahllose weitere Einstellungen, die je nach Anwendungsszenario Sinn machen. So kann man in den Systemeinstellungen unter Datenschutz & Sicherheit in den Weiteren Optionen festlegen, dass systemweite Änderungen mit dem Administratorpasswort geschützt werden.

Safari

Safari sollte an mehreren Stellen angepasst werden. Die genauen Einstellungen werden auf der folgenden Seite beschrieben:

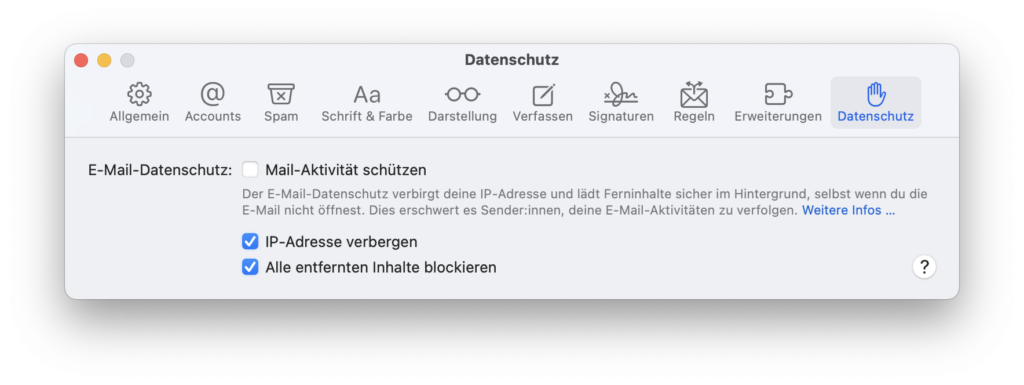

Apple Mail lädt standardmäßig externe Inhalte automatisch herunter. Zum Schutz der Privatsphäre hat Apple ein System entwickelt, bei dem die Bilder über einen Relay herunterladen und damit gängige Trackingsmethoden behindert werden. Besser ist es in den Einstellungen das Nachladen von externen Inhalten komplett zu deaktivieren.